Los 3 principales tipos de ataque utilizados por los hackers a nivel mundial

1- Ataques por denegación de servicio (DoS) y por denegación de servicio distribuido (DDoS)

Estos ataques tienen como objetivo conseguir que un servidor, servicio o infraestructura deje de estar disponible. Estos ataques pueden adoptar diferentes formas:

- Saturación del ancho de banda

- Agotamiento de los recursos del sistema de la máquina, servidor, servicio o infraestructura en cuestión

Más concretamente, este tipo de ciberataque tiene como objetivo sobrecargar el recurso objetivo con peticiones, para agotar el ancho de banda y provocar una clara ralentización o una parada total del funcionamiento. Los hackers también pueden utilizar múltiples dispositivos involucrados para lanzar este tipo de ataque, denominado DDoS.

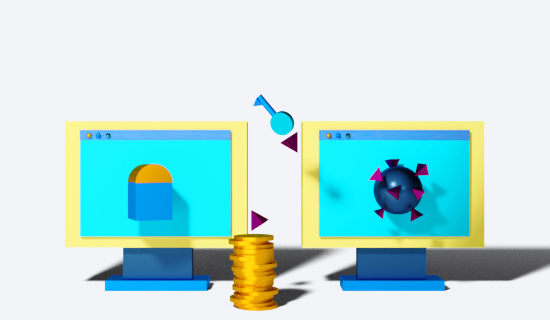

2- Programa malicioso (malware)

Se trata de software no deseado instalado en su sistema sin su consentimiento. Puede ocultarse en un código legítimo o en aplicaciones, o puede replicarse en Internet. Por lo tanto, el malware ataca a través de una vulnerabilidad que posteriormente descarga este programa malicioso. Hay varias subcategorías:

Programas de secuestro (ransomware):

Como su nombre indica, se trata de un malware que mantiene sus datos como rehenes a la espera de que se pague un rescate. Bloquea el acceso a los datos y luego amenaza con borrarlos o divulgarlos. Sus contenidos se encriptan total o parcialmente, de modo que no puedan ser utilizados sin la clave de desencriptación. Por lo general, el hacker pide que se le pague en una criptomoneda, como por ejemplo el bitcóin.

Software espía (spyware):

Son programas que se instalan para recoger información sobre los usuarios, sus hábitos de navegación o su ordenador. Estos programas monitorizan cada uno de sus movimientos sin que usted lo sepa y envían dichos datos al ciberatacante o ciberatacantes. Suelen instalarse al descargar una aplicación gratuita.

Macrovirus:

Estos virus utilizan el lenguaje de programación de un programa para alterar su funcionamiento. Cuando el programa se descarga, el macrovirus ejecuta sus instrucciones antes de ceder el control a la aplicación en cuestión. Atacan principalmente los archivos de los usuarios. Su expansión se debe a que están incrustados en archivos de amplio intercambio y a que su programación es menos compleja que la de los virus.

Virus polimórficos:

Son virus informáticos que cambian su propia representación durante la replicación. Esta maniobra impide que sean detectados por los programas antivirus.

Virus furtivos:

Este tipo de virus toma el control de ciertas funcionalidades del sistema para ocultarse. Para ello, amenazan el software de detección. Estos virus pueden propagarse de la misma manera que cualquier otro virus, mediante malware, archivos adjuntos o instalaciones creadas a través de varios sitios web.

Troyanos:

Programa aparentemente legítimo pero con una intención maliciosa. Los ciberdelincuentes utilizan las denominadas técnicas de ingeniería social para engañarle y hacer que cargue y ejecute este troyano. Los propósitos son varios:

- Robar, borrar, bloquear, modificar o copiar contenidos personales y/o sensibles

- Espiar

- Robar contraseñas

Bomba lógica:

Software malicioso añadido a una aplicación. Se trata de dispositivos programados que se activan en un momento determinado. Este tipo de virus es capaz de activarse en un momento determinado más o menos cercano y en un gran número de dispositivos.

Recordemos el virus Chernóbil, lanzado en 1998 por un estudiante taiwanés… Este virus fue programado para activarse en el 13º aniversario de la catástrofe nuclear, es decir, el 26 de abril de 1999. Por lo tanto, esta bomba lógica, que comenzó en Taiwán, permaneció inactiva durante más de un año, momento en el que inutilizó miles de ordenadores en todo el mundo.

Gusano:

Se trata de malware que se replica en varios ordenadores utilizando una red informática. Los gusanos tienen la capacidad de duplicarse una vez ejecutados. La forma más común de propagación es a través de los archivos adjuntos del correo electrónico.

Inyectores:

Son programas creados para inyectar malware en un sistema de destino. También se conocen como «cuentagotas». Una vez activado el malware, el inyector puede llegar a autodestruirse.

3- Mensajes electrónicos fraudulentos (phishing)

Este tipo de ataques combinan ingeniería social y habilidades técnicas. Se trata de enviar mensajes de correo electrónico que parecen proceder de fuentes de confianza con el objetivo de recopilar datos personales o incitar a las víctimas a realizar alguna acción. Estos ataques pueden estar ocultos en un archivo adjunto de correo electrónico, o utilizar un enlace que apunte a un sitio web ilegítimo para engañarle y hacerle descargar malware o transmitir ciertos datos personales.

Driver.(marzo 29, 2022).Los 10 principales tipos de ciberataques.https://www.oodrive.com/es/blog/seguridad/top-10-principales-tipos-de-ciberataques/

Como estudiante, es crucial estar informado y consciente de los riesgos en línea, como el phishing, el malware y los ataques de denegación de servicio (DDoS). Estas amenazas cibernéticas pueden comprometer la seguridad de nuestros datos y dispositivos, así como interferir con nuestras actividades. Es importante tomar medidas preventivas, como mantener actualizado el software antivirus, ser cauteloso al abrir correos electrónicos o hacer clic en enlaces sospechosos, y utilizar contraseñas seguras. Además, debemos estar atentos a posibles signos de ataques cibernéticos y denunciar cualquier actividad sospechosa. Al estar informados y tomar precauciones, podemos protegernos mejor y navegar por el mundo digital de manera segura y responsable.

Caso de Spear Phishing en la campaña de Hillary Clinton

El caso de Spear Phishing en la campaña de Hillary Clinton fue un incidente importante durante las elecciones presidenciales de Estados Unidos en 2016. En este ataque, los hackers utilizaron técnicas de phishing personalizado, conocido como "spear phishing", para comprometer la seguridad de la campaña de Clinton.

Los hackers enviaron correos electrónicos a los miembros del equipo de campaña de Clinton, haciéndolos parecer legítimos y provenientes de fuentes confiables. Estos correos electrónicos engañosos contenían enlaces maliciosos o adjuntos infectados con malware. Cuando los miembros del equipo hacían clic en los enlaces o abrían los archivos adjuntos, sus sistemas y cuentas eran comprometidos, lo que permitía a los hackers acceder a información confidencial.

Este ataque de spear phishing tuvo consecuencias significativas. Se estima que los hackers obtuvieron acceso a miles de correos electrónicos confidenciales de la campaña de Clinton, incluyendo mensajes internos y correspondencia relacionada con la campaña electoral. Estos correos electrónicos fueron filtrados posteriormente a través de WikiLeaks, lo que generó controversia y afectó la reputación de la campaña.

El caso de Spear Phishing en la campaña de Hillary Clinton puso de manifiesto la importancia de la seguridad cibernética en el ámbito político y resaltó los riesgos asociados con los ataques de phishing. También sirvió como una llamada de atención para mejorar las prácticas de seguridad y concientización sobre los peligros cibernéticos en el entorno político.

Es un ejemplo destacado de cómo los ataques de phishing pueden tener un impacto significativo en eventos políticos y resalta la necesidad de estar alerta y tomar medidas para protegerse contra estas amenazas en el mundo digital.

Comentarios

Publicar un comentario